앵커: 미국 워싱턴 DC 소재 북한 관련 단체인 북한인권위원회(HRNK)와 전미북한위원회(NCNK) 등을 대상으로 한 북한 추정 사이버 공격이 잇따라 포착됐습니다. 전문가들은 북한 해킹 조직과 연계된 것으로 알려진 '김수키'가 배후에 있는 것으로 분석했습니다. 이경하 기자가 보도합니다.

미국 워싱턴 DC 소재 대학의 한국학연구소 직원을 사칭해 미국 내 북한 인권단체를 해킹하려는 시도가 29일 포착됐습니다.

미국 인권단체 북한인권위원회(HRNK)의 그렉 스칼라튜 사무총장에게 북한 해커가 사용한 것으로 추정되는 전자우편 계정과 자료를 자유아시아방송(RFA)이 28일 확보해 한국 내 민간보업업체 '이스트시큐리티'에 분석을 의뢰한 결과, 북한 추정 해커 집단인 '김수키'가 조지워싱턴대 한국학연구소 직원을 사칭해 사이버 공격을 감행한 것으로 29일 확인됐습니다.

'김수키'는 북한의 해킹 조직으로 알려져 있습니다. 지난 2014년 한국의 수사당국은 한국의 전력, 발전 분야의 공기업인 한국수력원자력을 해킹한 조직으로 '김수키'를 지목한 바 있습니다.

이 업체에 따르면 북한 추정 해커가 조지워싱턴대 한국학연구소 직원이 실제 사용하는 다국적인터넷기업인 '구글'사의 전자우편 계정과 매우 유사한 계정을 사용해, 수신자로 하여금 마치 그가 보낸 전자우편인 것으로 착각하게 만들어 '피싱사이트'에 비밀번호를 입력해서 자료를 받도록 현혹했습니다.

'피싱사이트'란 실제와 유사한 인터넷 웹사이트로 위장해, 개인 및 단체의 정보를 탈취하거나 금전적 피해를 보게 하는 사이버 공격 수법입니다.

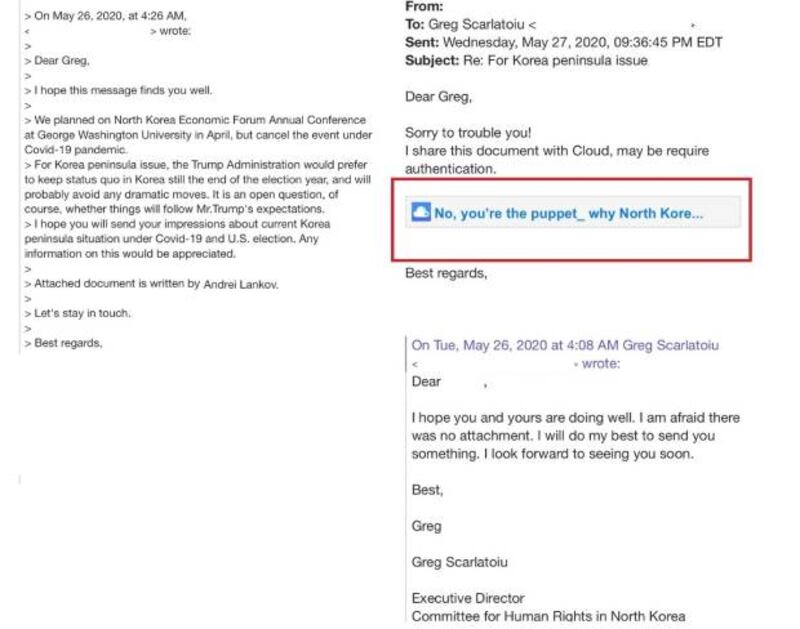

실제 북한 추정 해커는 연구소 직원을 사칭해 그렉 스칼라튜 사무총장에게 26일과 27일 전자우편을 보냈습니다.

북한 추정 해커는 이 전자우편으로 스칼라튜 사무총장에게 안드레이 란코프 한국 국민대 교수 자료를 다운받기 위해서는 가상드라이브 '클라우드'의 웹사이트에 전자우편 비밀번호를 입력하라고 요구했습니다.

하지만 이 가상드라이브 '클라우드' 주소는 실제와 유사하게 만든 위장 피싱웹사이트(drive.cloud.com-download.work)였고, 수신자가 개인정보를 입력하게 한 뒤 피해를 주는 사이버 공격을 감행하려 했던 것입니다.

이번 사이버 공격 수법에서는 지난해 8월 미국 캘리포니아주에 위치한 민간 사이버 보안업체인 '아노말리'(Anomali)가 공개했던 '다수의 외교부와 연구소를 목표로 한 북한 사이버간첩 활동'이란 보고서 (이전 기사 링크)에 나온 '.work'라는 유사한 피싱웹사이트 주소(domain)가 또다시 사용됐습니다.

당시 아노말리가 공개한 보고서에 따르면, 이번 사이버 공격과 비슷하게 북한 추정 해킹 조직인 '김수키'가 프랑스 외교부와 스탠포드대학교의 웹사이트와 유사하게 만든 위장 피싱웹사이트를 통해, 이용자들이 가입정보를 입력하게 한 뒤 피해를 주는 사이버 공격을 감행했습니다.

이와 관련, 북한인권위원회(HRNK)의 그렉 스칼라튜 사무총장은 29일 자유아시아방송(RFA)에 미국 내 북한 관련 단체들이 지속적으로 사이버 공격을 받고 있다고 말했습니다.

그러면서, 최근 북한 추정 해커들이 미국 내 북한 관련 단체들의 관계를 잘 파악해 지능화, 고도화된 사이버 공격을 벌이는 것 같다며 우려했습니다.

스칼라튜 사무총장: 대북인권보호단체이기 때문에 공격을 계속 당하고 있습니다. 기술적으로도 많이 개선된 것 같고, 완벽한 영어실력이 아니지만 영어 실력이 개선되고 있습니다. 그리고 또 우려가 되는 점은 워싱턴 DC 소재 연구단체나 비정부기관(NGO), 이러한 단체들의 관계에 대해서 훨씬 더 많이 알고 있는 것 같습니다. 워싱턴DC가 어떻게 돌아가고 있는지 이러한 지식이 개선된 것 같고, 전문가들끼리의 관계를 예전보다 훨씬 더 많이 알고 있는 것 같습니다.

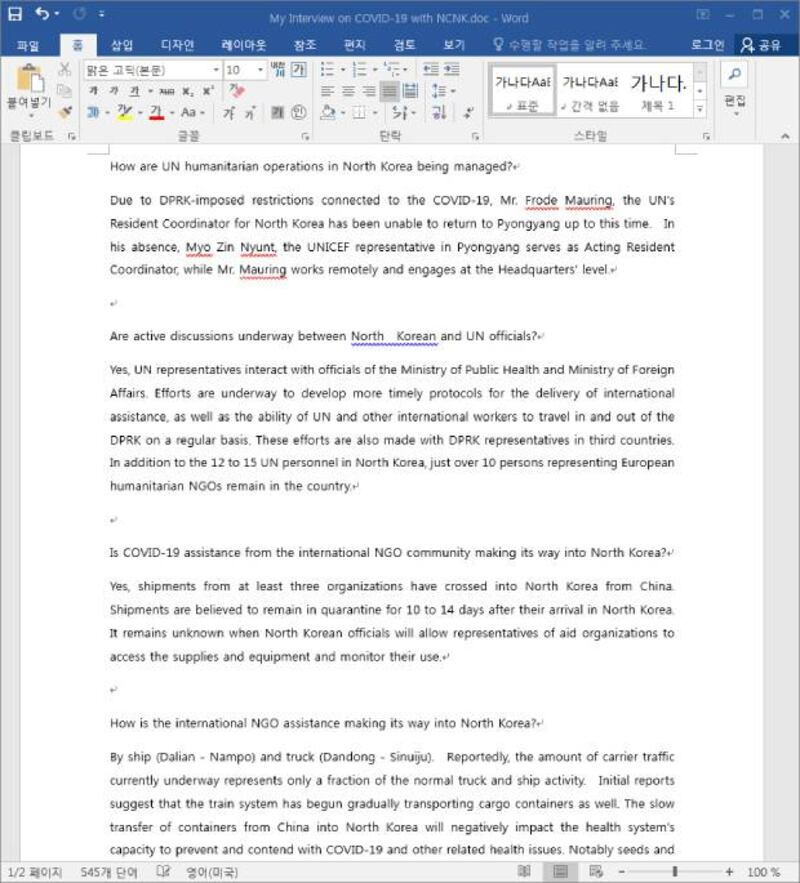

이런 가운데, 김수키가 '전미북한위원회(NCNK)'의 코로나19 바이러스(비루스) 관련 인터뷰 문서로 사칭한 악성 파일도 한국 내에서 유포하고 있다고 29일 이스트시큐리티가 밝혔습니다.

발견된 악성 파일은 워드문서 형식이며, 파일명은 '코로나19와 관련한 나의 전미북한위원화와의 인터뷰' (My Interview on COVID-19 with NCNK.doc)로 지난 5월 26일 제작됐습니다.

이번 공격에 사용된 악성 문서에는 북한 내 코로나19 바이러스 확산 상황과 국제 비정부기구(NGO) 단체의 지원 여부 내용 등이 담겨있으며, 이는 실제 전미북한위원회 공식 홈페이지에 등록된 내용이 무단 도용된 것으로 알려졌습니다.