앵커 : 최근 미국 정보당국이 북한의 '스피어 피싱', 즉 특정 개인이나 회사를 대상으로 한 해킹 공격에 대해 주의보를 내린 가운데 북한의 해킹 조직 '김수키(Kimsuky)'가 일본 외무성 관리를 사칭해 자유아시아방송 기자에게 접근한 정황이 확인됐습니다.

국가 기관과 언론사, 연구소 등은 물론 개인에 이르기까지 북한의 사이버 공격은 광범위하게 활발히 이뤄지는 것으로 나타났습니다.

보도에 한덕인 기자입니다.

일본 외무성 관리로 위장해 점심 식사 제안

지난 5월 5일, 자유아시아방송(RFA) 기자에게 전송된 한 전자우편.

자신의 이름을 ‘유키 후루카와’(Yuki Furukawa)라고 소개한 송신자는 자신이 일본 대사관의 정치부에서 일하며, 일본 외무성의 고위 관리인 후나코시 타케히로(외무심의관)를 대신해 연락했다고 설명했습니다.

일본 외무성 외무심의관인 타케히로 씨가 5월 마지막 주에 워싱턴 D.C.를 방문할 예정인데, 이 기간에 RFA 기자와 점심 식사를 하고 싶다며 가능한 때를 알려달라는 것이 전자 우편의 주된 내용이었습니다.

또 5월 27일 또는 5월 28일이라는 구체적인 날짜까지 제시하면서 궁금한 점이 있으면 언제든지 연락해 달라고 요청했습니다.

그리고 다른 인사들도 점심 식사에 초대받았기 때문에 신속한 답장을 바란다는 당부도 덧붙였습니다.

하지만 RFA의 보안 운영 부서(Security Operation)에 따르면 이 전자 우편은 북한 해킹 조직인 ‘김수키’(APT43)의 스피어 피싱, 즉 특정 개인이나 회사를 대상으로 한 공격인 것으로 확인됐습니다.

또 해당 전자 우편에는 후나코시 타케히로 외무심의관의 이력서(CV)가 첨부됐는데, 첨부 문서를 분석한 결과 특별한 이상은 없었습니다.

RFA 보안팀은 이번 전자 우편의 목적이 RFA 기자와 신뢰를 쌓기 위한 수단으로 보인다며, 이후 추가적인 교류를 통해 해킹 시도를 본격화하려는 것으로 보인다고 분석했습니다.

겉으로는 전자 우편이 yukifurukawa@mofa.go.jp에서 온 것 처럼 보이지만, 답신은 y.furukawa@aol.com 주소로 가게 설정돼 있었습니다. y.furukawa@aol.com 주소를 일본 외무성 관계자 도메인(go.jp)으로 위장해 수신자가 속도록 한 겁니다.

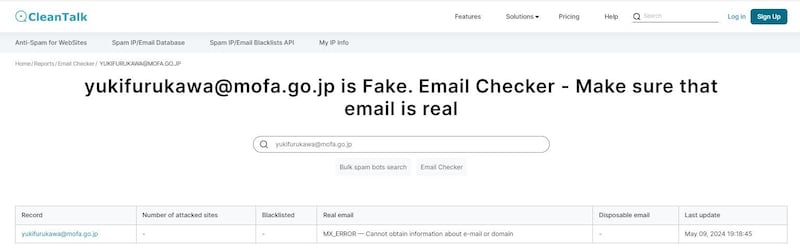

또 해당 전자 우편의 진위를 확인하기 위해 복수의 이메일 주소 조회 사이트를 통해 검색해 보니, yukifurukawa@mofa.go.jp는 존재하지 않거나 확인할 수 없는 것으로 나타났습니다. 다시 말해, 전자 우편 주소가 특정 서버를 통해 우회적으로 거짓 생성됐다는 겁니다.

RFA 보안 운영 부서는 이 전자 우편을 스피어 피싱 시도로 판단하고, 발신자를 차단 조치했습니다.

미 정보당국 , '김수키' 공격에 대한 주의보 발령

스피어 피싱 공격은 특정 개인이나 조직 등 목표 대상에 관한 상세한 정보를 수집한 뒤, 신뢰할 만한 발신자로 위장해 전자 우편을 발송합니다.

이러한 전자 우편에는 악성 링크 주소나 첨부파일이 포함돼 있으며, 받는 사람이 이를 열면 해킹 조직이 컴퓨터에 침투할 수 있는 통로가 열리게 되는데, 기밀 정보를 탈취하거나 시스템을 손상하고, 금전적 이득을 취하는 것이 주요 목적입니다.

또 김수키는 정부 기관이나 북한을 다루는 언론사, 연구소 등을 대상으로 이같은 해킹 공격을 지속해 오고 있는데, 이번 사례에서도 김수키의 활동이 여전히 활발하게 이뤄지고 있음이 드러난 셈입니다.

북한군 정찰총국 산하에 해킹 조직 ‘김수키’는 해당 국가의 외교, 안보, 국방 분야는 물론 개인과 기관으로부터 첩보를 수집하는 조직으로 알려져 있습니다.

이미 미국 국무부와 국가안보국(NSA), 연방수사국(FBI)은 지난 2일 북한 해킹 조직 ‘김수키’의 사이버 공격에 대한 주의보를 공동으로 발표했는데, 특히 ‘김수키’가 전자우편 인증 규칙 체계인 ‘디마크’(DMARC, Domain-based Message Authentication, Reporting & Conformance)를 악용한 해킹 공격 사례가 늘고 있다고 명시했습니다.

RFA 자유아시아방송 한덕인입니다.

에디터 노정민, 웹팀 이경하