앵커: 미국 연방하원 내 첨단기술관련 의원모임인 '하이테크 코커스(High Tech Caucus)' 공동의장인 마이클 맥컬(Michael McCaul) 하원의원은 북한을 비롯해 중국, 러시아, 이란 등 적국들의 미국에 대한 사이버공격이 계속되고 있다고 말했습니다. 이상민 기자가 보도합니다.

맥컬 의원은 19일 미 하원 하이테크 코커스가 주최한 '코로나19 상황에서의 사이버 안보'라는 주제로 열린 화상회의에서 코로나 사태 가운데 미국에서 사이버 공격이 대폭 증가하고 있다고 지적했습니다.

그는 특히, 지난 3월 '스피어피싱' 공격이 전년도에 비해 667% 증가했다고 지적했습니다.

맥컬 의원: 해커들은 코로나 사태를 이용해 코로나 안전 지침을 가장한 악성 이메일을 보내는 스피어피싱 공격과 미국 시민들을 대상으로 본질적인 서비스를 제공하는 정부 기관들에 대한 사이버 공격을 하고 있습니다.

스피어피싱은 이메일을 받아 첨부된 문서를 열람하면 자동으로 악성코드에 감염돼 컴퓨터에 대한 원격 조종이 가능하게 되면서 컴퓨터 내 정보 유출이 가능해지는 사이버 공격입니다.

맥컬 의원은 그러면서 북한을 비롯해 중국과 러시아, 이란 같은 적국들의 사이버공격이 계속되고 있다고 했습니다.

앞서 미국 정부는 지난 12일 북한 당국이 배후로 있는 해킹 조직 '히든 코브라'가 사이버 공격에 사용한 새로운 악성코드(malware) 표본 3개를 발표했고 지난 4월에도 공동으로 북한의 사이버 위협에 대한 경각심을 높이는 주의보를 발령한 바 있습니다.

구글의 위기분석그룹(Threat Analysis Group, TAG)도 지난 3월 올해 초부터 세계적으로 자행된 스피어피싱 사례를 분석한 보고서를 발표하고 이 가운데 북한 해커들이 언론기관 혹은 기자라고 사칭해서 스피어피싱을 하는 경우가 증가하고 있다고 밝혔습니다.

이런 가운데 한국의 민간 보안업체인 '이스트시큐리티'는 17일 '위협인텔리전스' 보고서(Threat Inside)를 통해 18일 북한의 해킹 조직으로 알려진 '금성121'의 새로운 공격 정황이 포착됐다고 밝혔습니다.

'금성121'은 외교, 통일, 안보 분야 종사자나 북한인권 운동가, 탈북민들을 대상으로 정보탈취 활동을 벌이고 있는 해킹 조직입니다. 앞서 이 조직은 태영호 전 영국주재 북한대사관 공사의 손전화기를 해킹해 자료를 빼돌린 바 있습니다.

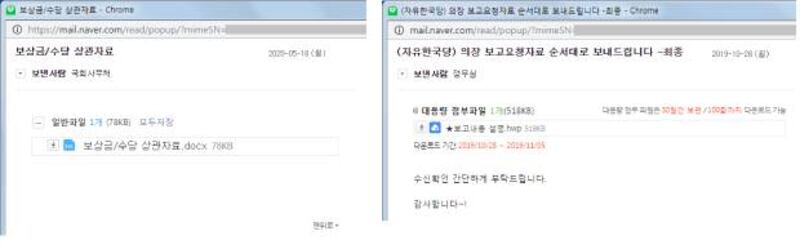

보고서에 따르면 이번에 '금성121'은 마치 한국의 국회사무처의 보상금, 수당 자료(사진참고)와 관련된 것처럼 보이는 파일을 전자우편에 첨부하고, 국회사무처를 사칭해 한국 내 공격 목표들에 전자우편을 보내 해킹을 시도하는 스피어피싱 수법을 활용했습니다.

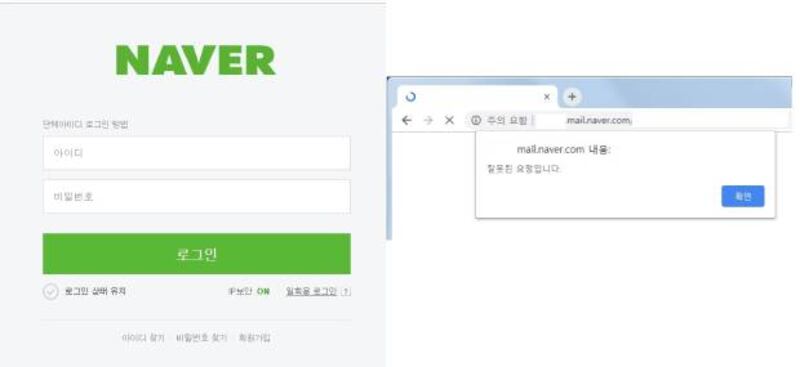

보고서에 따르면 이번 공격은 첨부파일이 있는 것처럼 화면을 조작했으며, 실행하면 한국의 네이버 전자우편을 한번 더 로그인하도록 유도하는 화면이 나옵니다. 하지만 이 화면은 실제 네이버 사이트가 아닌 가짜 미끼 사이트(phishing site)였습니다.

가짜 미끼 사이트에 암호를 입력하면 공격자의 서버로 암호가 유출되고, 첨부파일은 '잘못된 요청'이라는 존재하지도 않는 네이버 대용량 첨부파일 주소로 재연결(사진참고) 시킵니다.

그러면 사용자는 첨부파일이 존재하지 않는 것으로 착각하고 아무렇지 않고 넘어가지만, 비밀번호가 공격자에게 이미 노출된 상황이 발생하게 되는 것입니다.

'이스트시큐리티'에 따르면 이번 사이버 공격은 지난해 10월 28일 한국의 국회의장 보고요청 자료 사칭 때와 동일한 가짜 대용량 주소(link)가 사용됐고, 이번 공격자를 추적하는 과정 중에 동일한 인터넷 주소(IP)가 사용된 것을 포착했습니다.

그러면서 보고서는 한글 문서나 워드문서 파일에 의해 추가로 설치되는 이러한 악성파일은 북한 정부와 연계된 것으로 알려진 '금성121' 수법과 유사성이 높다고 분석했습니다.