앵커 : 한국의 통일부 및 정보 검색 서비스 업체를 사칭한 해킹 시도가 지속적으로 포착되고 있습니다. 북한의 소행으로 추정됩니다.

서울에서 목용재 기자가 보도합니다.

5월 들어 한국의 통일부를 사칭한 해킹 공격이 포착됐습니다. ‘김수키’로도 불리는 북한의 해킹 조직, ‘탈륨’의 소행으로 추정됩니다. 북한의 통일부 사칭 해킹 공격은 이번이 처음이 아닙니다.

한국 내 복수의 북한 관련 업계 종사자들은 자유아시아방송에 5월들어 ‘[주간북한동향]제1566호(2021.4.17-2021.4.23)’이라는 제목의 전자우편을 수신했다고 밝혔습니다. 해당 전자우편의 발신자는 통일부(nkanalyze@unikorea.go.kr)였습니다.

해당 전자우편에는 ‘주간북한동향_제1566호(20210417~20210423)’라는 제목의 PDF 파일로 연결되는 링크가 첨부돼있었습니다.

이에 한국 통일부 관계자는 6일 자유아시아방송에 해당 해킹 시도가 북한의 소행인지 여부와 관련, “사실관계를 확인 중”이라며 “해킹은 중계서버를 이용한 여러 단계의 경유지를 통해 이뤄지므로 실제 공격지 파악에는 한계가 있다”고 밝혔습니다.

이어 이 관계자는 “통일부 사칭 해킹에 대해 국가사이버안보센터 등 유관 기관과 긴밀한 협조하에 신속하게 대응하고 있다”며 “통일부 사이버안전센터는 365일, 24시간 보안관제 운영을 통해 해킹 및 사이버 공격을 차단, 방어해오고 있다”고 덧붙였습니다.

한국 내 민간보안업체인 이스트시큐리티의 문종현 이사는 해당 전자우편에 대해 “북한의 소행으로 추정되는 피싱 공격, 즉 전자우편을 활용한 개인정보 탈취시도”라고 분석하며 “통일부를 사칭한 전자우편과 관련된 신고가 지속적으로 접수되고 있다”고 말했습니다.

앞서 지난 2월에도 북한이 통일부(nkanalysis@unikorea.go.kr)를 사칭해 북한관련 업계 종사자들을 대상으로 해킹을 시도한 바 있습니다. 당시 해당 전자우편에는 북한의 8차 당대회를 분석한 통일연구원의 문서로 연결되는 링크가 첨부돼 있었습니다.

지난해 12월에도 ‘[월간북한동향] 2020년 11월호’라는 제목의 전자우편을 이용한 해킹 시도가 포착된 바 있습니다. 당시에도 북한은 통일부 정세분석실(nkanalyze-master@unikorea.go.com)을 사칭해 공격 대상자들에게 악성 전자우편을 보낸 바 있습니다.

그동안 통일부를 사칭한 해킹 시도들의 경우 발신자의 전자우편 주소, 전자우편의 제목과 내용 등이 조금씩 다르다는 특징이 있습니다.

이와 관련해 문종현 이사는 “공격자가 월간북한동향, 주간북한동향 등으로 제목과 내용을 조금씩 바꿔가며 공격을 하고 있다”며 “또한 발신자의 전자우편 주소도 조금씩 바꿔가며 해킹을 시도하는 경향을 보인다”고 설명했습니다.

한국 내 정보검색 서비스인 ‘네이버’를 사칭한 해킹 시도도 포착됐습니다. 북한의 소행으로 추정되는 네이버 사칭 해킹 시도도 지속적으로 포착되고 있는 상황입니다.

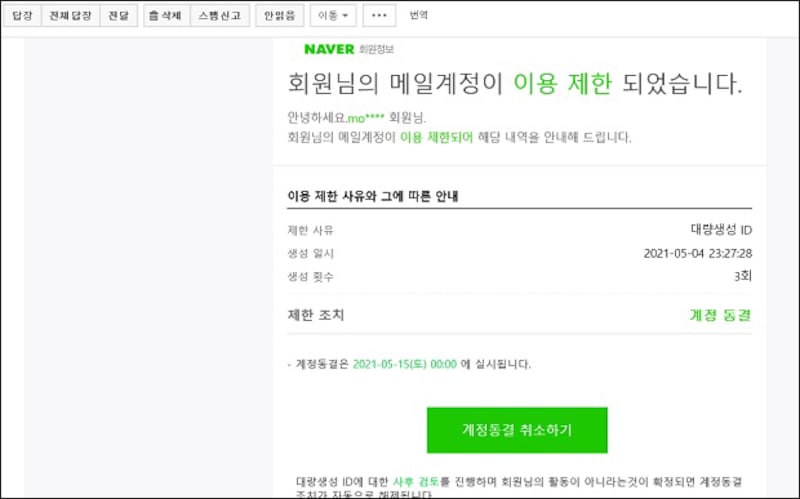

이번에 ‘네이버’(shhyke@naver.com)를 사칭한 공격자는 ‘회원님의 네이버 메일계정이 이용제한 되었습니다’란 제목의 전자우편을 보내 해킹을 시도했습니다.

전자우편에는 ‘대량생성 계정’이라는 이유로 전자우편 수신자의 계정이 동결됐다는 내용이 담겨 있습니다. 또한 계정동결이 오는 15일 자정에 이뤄진다며 ‘계정동결 취소하기’라는 란의 클릭을 유도하고 있습니다.

문종현 이사는 “해당 해킹도 북한의 소행으로 추정된다”며 “이 같은 해킹이 지속적으로 포착되고 있어 북한관련 업계 종사자들의 경우 항상 주의가 필요하다”고 말했습니다.