앵커: 동유럽 슬로바키아의 민간 사이버 보안업체는 북한 추정 해커 조직이 유럽의 방산업체 직원들에게 취업 제안을 미끼로 사이버 공격을 감행했다는 연구보고서를 공개했습니다. 이경하 기자가 보도합니다.

슬로바키아의 본부를 둔 다국적 민간 사이버 보안업체인 이셋(ESET)은 17일 '가로채기 작전: 유럽 항공우주 및 방산 기업에 대한 표적 공격'(사진·Operation in(ter)ception: targeted attacks against european aerospace and military companies)이라는 보고서를 공개했습니다.

보고서는 북한 해킹 조직으로 알려진 '라자루스'가 유럽 내 항공우주 및 방산업체에 근무하는 직원들에게 경쟁사나 상위회사에 직원처럼 사칭하며 허위로 채용 제의(scout)를 하며 악성코드를 설치해 사이버 공격을 감행했다고 지적했습니다.

'라자루스'는 2017년 5월 전 세계 150여 개국 30여 만대의 컴퓨터를 강타한 '워너크라이' 랜섬웨어 공격의 배후로 알려져 있으며, 지난 2018년 9월 미국 정부가 처음으로 해커 이름과 얼굴까지 공개한 북한 해커 박진혁이 소속된 조직입니다.

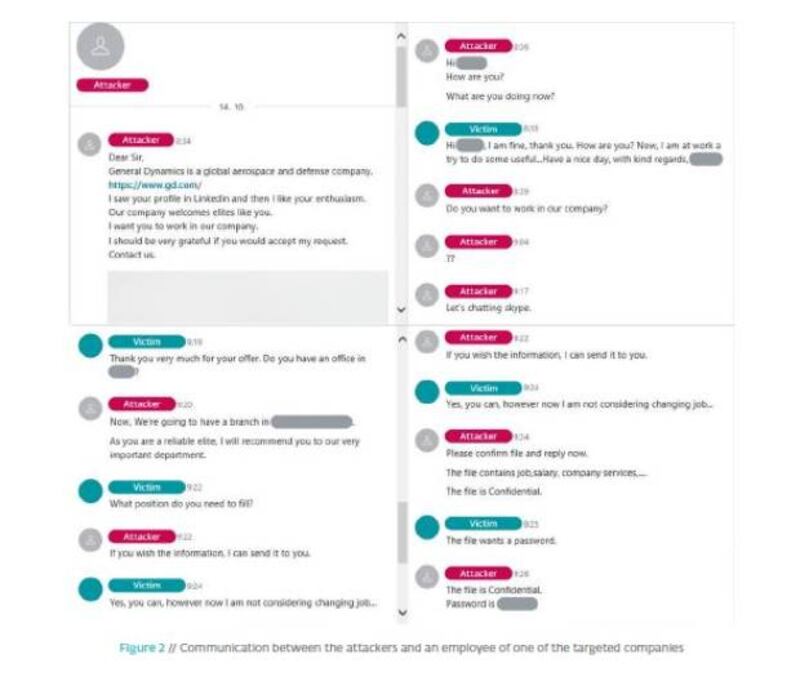

특히 보고서는 유럽 방산업체 피해자들과 북한 추정 해커와의 대화 기록과 악성코드를 근거로 지난해 9월부터 12월 사이에 이러한 공격이 발생한 것으로 보인다고 분석했습니다.

보고서에 따르면 '라자루스'는 방산업체 직원들이 구인구직, 이직을 위해서 일상적으로 이용하는 인터넷 사회연결망인 '링크드인'(LinkedIn)의 가짜 계정을 통해 유럽 내 방산업체 직원들에게 이직 면접 제안을 하며 연락을 취했습니다.

보고서는 북한 추정 해커가 피해자들의 컴퓨터를 악성코드로 감염시킨 후, 피해자들에게 합격하지 못했다며 면접을 갑자기 끝내고, 피해자들이 추적을 못하게 '링크드인' 가짜 계정을 삭제했다고 설명했습니다.

특히 보고서는 북한 추정 해커는 감염된 피해자들의 컴퓨터를 통해 회사 직원명단을 확보하는 것에 그치지 않고, 심지어 피해자들의 전자우편을 살펴보며 협력 업체들에게 사이버 공격을 가했다고 지적했습니다.

그러면서 보고서는 북한 추정 해커들이 피해자들의 전자우편을 뒤지며, 협력업체들의 미지급 자금을 찾아내 대금지급을 재촉하면서 송금을 요청하는 등 대범하게 자금을 가로채기도 했다고 밝혔습니다.

이어 보고서는 이렇게 이뤄진 송금은 이전에 계약된 계좌와는 다른 은행 계좌로 보내졌다며 북한 추정 해커가 이를 빼돌렸다고 지적했습니다.

이런 가운데, 또다른 북한 추정 해커 집단인 '김수키'가 최근 탈북민 관련 정보를 담은 문서로 사이버 공격을 감행한 정황이 지난 11일 포착됐습니다.

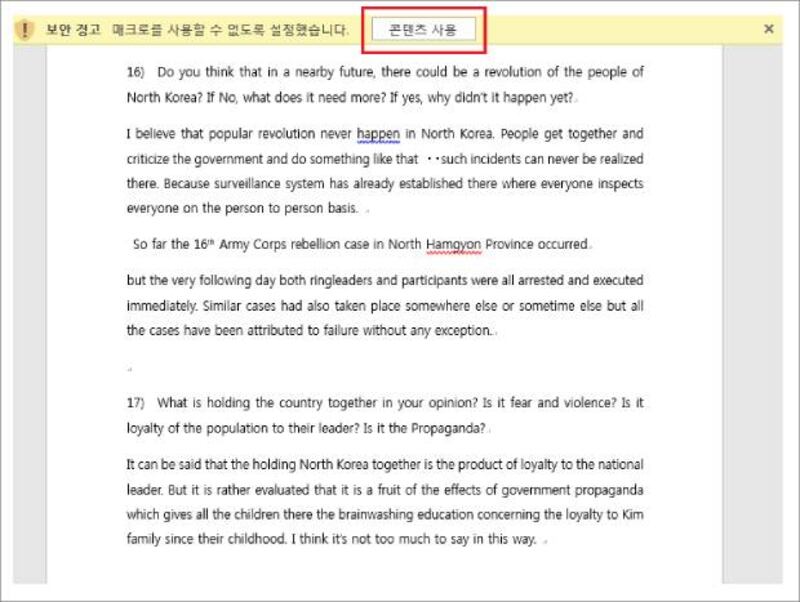

최근 한국 내 민간보업업체 '이스트시큐리티' 분석자료에 따르면, '김수키'가 사용한 악성 워드문서를 실행하면 영어로 작성된 탈북민 인터뷰가 포함돼 있고, '콘텐츠 사용' 버튼이 보여집니다.

하지만 실제로는 이 문서를 실행하고 '콘텐츠 사용' 단추를 누르는 순간 악성코드에 감염되고 컴퓨터 내부에 있는 각종 정보를 원격지로 전송하기 때문에, 한 번 감염된 후에는 공격자 마음대로 컴퓨터를 제어하는 등 다양한 악성 행위에 노출될 수 있습니다.

이런 가운데, 북한이 남북 공동연락사무소 건물을 폭파함에 따라 남북 관계가 극도로 경색되자, 한국과 미국에서 북한이 공공, 금융 등 주요 기관을 대상으로 '사이버 테러'를 감행할 가능성이 제기되고 있습니다.

실제 북한이 11월로 예정된 미국 대통령선거에 맞춰 사이버 공격을 자행할 가능성이 있다고 미국 방송사 폭스뉴스가 17일 보도했습니다.

또 대니얼 러셀 전 국무무 동아태 차관보의 발언 등을 인용해 북한이 기간시설을 파괴하고 자금을 마련하기 위한 사이버 작전을 위해 7천명 규모의 정예부대를 운영하고 있다고 미국의 '비즈니스 인사이더'가 17일 보도하기도 했습니다.

이와 관련, 미국 워싱턴의 정책연구소인 민주주의수호재단(FDD)의 사이버 안보 전문가인 매튜 하 연구원은 18일 자유아시아방송(RFA)에 이번 미국 대통령 선거 동안에 북한의 사이버 공격 가능성을 완전히 배제하지는 않는다고 말했습니다.

매튜 하 연구원: 미국은 모든 결과를 준비하는 것이 중요합니다. 특정 위협을 예상하지 못하면 워싱턴이 후회할 수 있습니다. (It is important that the U.S. prepare for any outcome. Failure to anticipate certain threats could be something Washington regrets.)

그러면서 그는 중국과 러시아의 사이버 공격 조직과 달리 과거 북한은 미국의 선거를 목표로 사이버 공격을 수행하지는 않았다고 설명했습니다.

이어 하 연구원은 북한이 핵무기 프로그램을 보완하기 위해 또다른 주요 핵심 비대칭 공격 자산으로 악의적인 사이버 능력을 유지하고 있다고 덧붙였습니다.