"美国一直只有一个规则,就是没有规则。"2022年3月,推特帐号Clark Roosevelt发表了一则 推文 ,附上文件截图"美国霸权病之一:永不关闭的监听之门",指控美国对中国人权问题"叫嚣",却"无视国际规则和道义"。

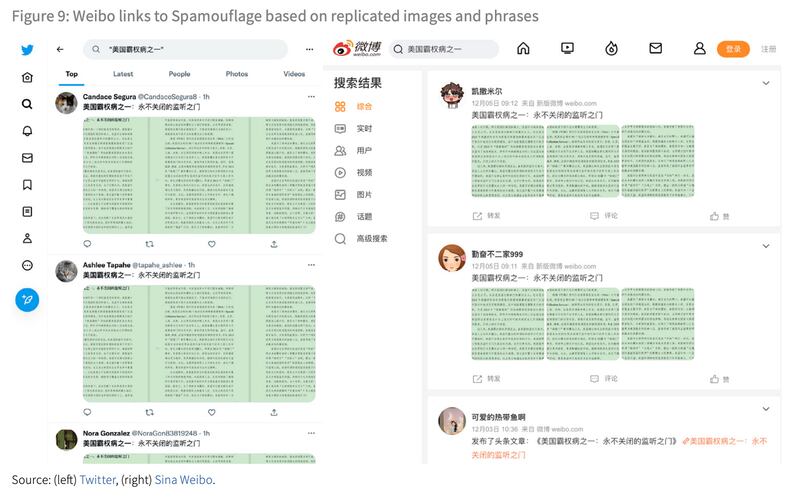

这个帐号在推特上宛若孤狼,未与任何帐号建立连结,这篇推文也仅只收获一个点赞。但巧合的是,“美国霸权病之一:永不关闭的监听之门”这则萤幕截图,2022年12月时却在微博上获得两百多个帐号的转发。

澳洲战略研究所(ASPI)的一份研究" 操控舆论 ",收集Twitter、Facebook、Reddit、新浪微博和字节跳动产品等多个平台的数据,揭开了一个与"Spamouflage"相关的中共网路影响力营运行动,旨在描绘美国的网路霸权形象。

ASPI将Clark Roosevelt指向“垃圾伪装Spamouflage”中国大外宣行动的一环,而Clark Roosevelt截图的一隅疑似泄露了这一行动的代号——“蜜獾行动”,背后牵涉的是中国盐城市公安局以及中国网路安全公司奇安信。

什么是Spamouflage?他们如何进化?

Spamouflage结合英文单字Spam(垃圾邮件或讯息)和Camouflage(伪装),代表一个散播虚假消息的行动单位。

Spamouflage一词最早由社群媒体分析公司"Graphika" 提出 ,一个行动单位由数个虚假帐号组成,他们的头像多数来自图库甚至是AI生成肖像,并使用虚构的名字,在社交平台上发表抖音影片或是风景照,却也穿插对特定政治话题的看法,时而轻松时而政治地的偷渡假讯息攻击。在Spamouflage网络中的帐号经常在同一时间发表类似的内容,也经常点赞、分享或评论彼此的贴文。

2018年下半年Spamouflage就已略见活跃,被用以攻击中国异议富豪郭文贵,但并未激起涟漪。 Graphika接着观察到一个跨平台的中文社群网络在2019年持续在YouTube、Twitter和Facebook上攻击香港示威者,目的疑似在支持中国政府。

历时5年,ASPI发现Spamouflage更进化了,这个社群网络更加专注于影响中国以外的受众,推送的叙事从中英文扩展至俄语、菲律宾语、韩语、法语、日语、印尼语、西班牙语等,且至少在全球40个社群平台上运作,中国与俄罗斯都不例外。

且有别过往Spamouflage的假帐号只在圈内互动、使用假名假图的特征,ASPI发现这些虚假帐号开始学会打造自己的“人物设定”。

2021年美中在澳洲大打 稀土之战 ,ASPI揭露Spamouflage帐号更直接的介入澳洲政治,试图煽动边缘政党和支持阴谋论的个人帐号,增加民众对政府的不信任。这些虚假帐号变得更加"真实",他们有名有姓有工作,将自己打造为一个真实的澳洲人。

将时间推进至2023年4月,ASPI发表了最新报告 操控舆论 ,揭露2022年期间社群平台上再度出现一起疑似由中国政府主导的网路行动,大力宣称美国中央情报局(CIA)和国家安全局(NSA)正在不负责任地对中国和其他国家进行网路间谍活动。

ASPI仍根据社群平台上的多方证据,认为这些论述的目的除了战略宣传,甚至可能为了支持中国网路安全服务拓展到一带一路国家。

中国网路安全公司报告如何带动舆论

ASPI首先从中国网路安全公司发表报告嗅到不对劲。

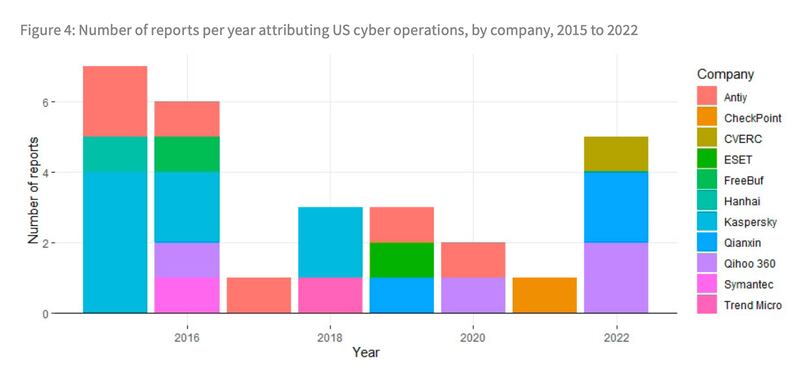

从2015年至2022年,中国网路安全公司至少发布了16份报告将针对中国的APT攻击(注)归咎于美国,其中2015年与2016年的两个高峰,各自起因前一年度的史诺登事件以及美国中情局Vault 7(中国译作“穹顶7”)外泄事件。

2022年中国网路安全公司相关报告数量突增,但前一年美国政府并未有大规模泄漏事件,俄罗斯网路安全公司卡巴斯基也未有相关报告,因此ASPI认为这并不寻常。

同年,ASPI统计中国外交部发言人至少评论了13次有关美国网路活动的问题,中国官媒如《环球时报》、新华社和《人民日报》至少发表了23篇有关美国网路行动的英文文章。

通过分析中国政府的公开声明及官媒报道,ASPI发现“美国的网路间谍行动”的指控,主要是基于两家中国网路安全公司在2022年发表的报告,同时社群平台上也出现了大量且同质的舆论。

奇安信旗下的盘古实验室于2022年3月 宣称 美国国安局(NSA)使用后门程式Bvp47监控45个国家长达十年;9月,中国一家网路安全公司"奇虎360"与国家计算机病毒应急处理中心发表 调查报告 ,指控NSA曾经试图渗透中国西北工业大学。

中国网路安全公司发布美国网路活动报告,接着中国官方与媒体口径一致的指责美国的网路霸权,再到社群平台可疑帐号的群起唱和,隐晦透露了中共产党的对外宣传。

Spamouflage与党同行的美国霸权叙事

ASPI认定“蜜獾行动”是一项对外宣传串联行动的专案代名,它来自一则推文的萤幕截图,截图中露出了“蜜獾行动...扩散工作情况”,让ASPI一窥这个代名。 “蜜獾行动”的主轴,是在网络上力推一篇文章““美国霸权病之一:永不关闭的监听之门”(One of the diseases of American hegemony: the door of wiretapping that never closes)”。

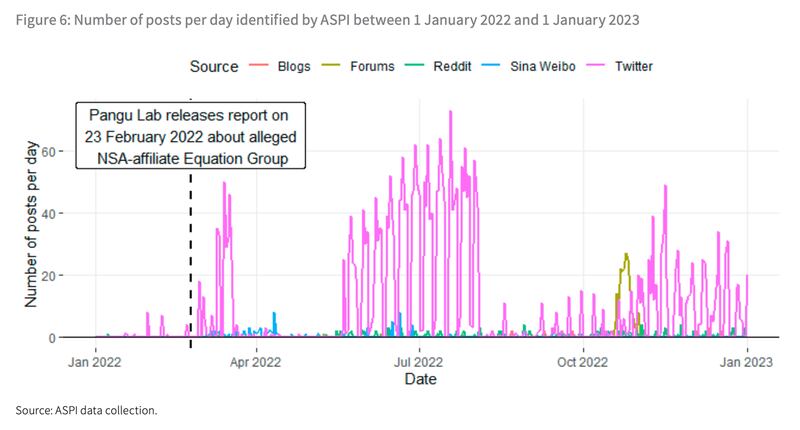

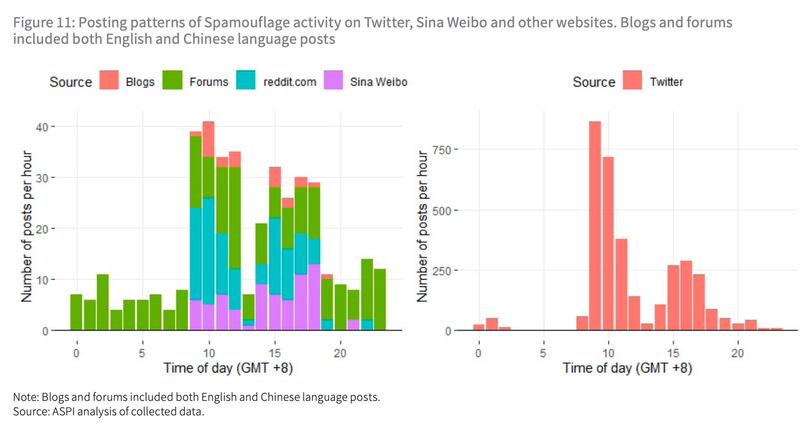

ASPI收集了他们认为是“蜜獾行动”的帐号在2022年1月1日至2023年1月1日间所发布的 3,560 则推文、209 则网站论坛文章、126 则 Reddit贴文、37 则部落格贴文、10 则 Facebook 贴文和 71 则新浪微博贴文。

ASPI发现,这一舆论操作网络中的帐号应该已经存在多年,因为他们与过去遭揭发的Spamouflage相关帐号具有相同的特征,像是使用AI生成的图像,以及曾张贴批评郭文贵的贴文。而这些贴文皆是在北京时间的工作日的上班时间发布,发文频率更是在盘古实验室发表报告后达到高峰。

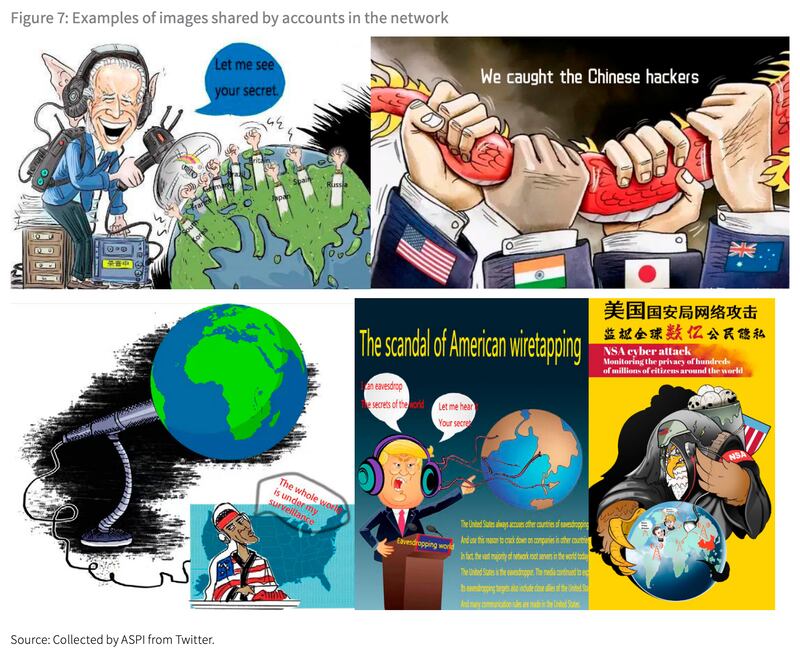

在Twitter 上,这些帐号经常使用 #USCyberHegemony、#USsurveillance、#美国黑客入侵别国、#美式霸权、#抵制云法案、#骇客美国、#霸权主义等标签,并搭配嘲讽图卡,谴责美国的网路操作。

ASPI还发现,这些帐号并未把宣传范围局限在Spamouflage之间,而是与中共的宣传者一同唱和。环球电视网评论部门T-House以及中国驻喀拉蚩总领事李碧建,都曾转发推特一则由Spamouflage帐号发表的推文,该推文指控美国是骇客帝国。

蜜獾行动也在中国防火墙内运作的证据

蜜獾行动也不只局限在西方社交平台,更与中国社交平台协作。 ASPI从发布内容、时间以及IP位置揭露了这一行动的串连证据。

ASPI观察到,“美国霸权病之一:永不关闭的监听之门”的报告截图在twitter上几乎没有引起任何互动,因此不太可能触及到中国网民,并将其搬运到中国社交平台。 ASPI在中国网站上搜寻后,却发现有200多个帐号曾发表相同的截图和描述,而这些帐号通常使用卡通或女模当作大头贴,这与西方平台上Spamouflage帐号特征雷同。

且与先前的Spamouflage网络一样,几乎所有新浪微博贴文都是在北京时间的“996期间”(上午9点上班,晚上9点下班,每周工作6天。)发布的。且这些帐户明显非真实,却没有被微博视为假帐号而停权,ASPI认为平台没有阻止Spamouflage在中国社交媒体上的活动,可能是中国政府默许。

Spamouflage与公安局的微妙关系

ASPI进一步追踪微博以外的社交平台,发表类似贴文的帐号IP位置经溯源,来自盐城市的有8个,南京市有8个,镇江市有7个,另外有5个来自北京——几乎都环绕在江苏省。

首先ASPI发现知乎上一个名为“新垣结衣”的帐号反覆发布一篇题为“美国霸权病之一”的文章。这个帐号先前的活动历史包含曾点赞盐城市阜宁县和响水县小学教师工资问答,并收藏了有关江苏自学考试报名的文章。

而在字节跳动旗下的平台今日头条,一个名为“吉娃娃呀吉娃娃”的帐号仅发布了6篇有关美国监视的文章,而这些文章传播范围仅止于中英社交平台上的Spamouflage帐号。 ASPI发现,截至报告发布时,这个帐号仅有4个粉丝,每篇文章最多只被阅读了7次。且“吉娃娃呀吉娃娃”关注的帐号只有一个——盐城市公安局交通警察支队。

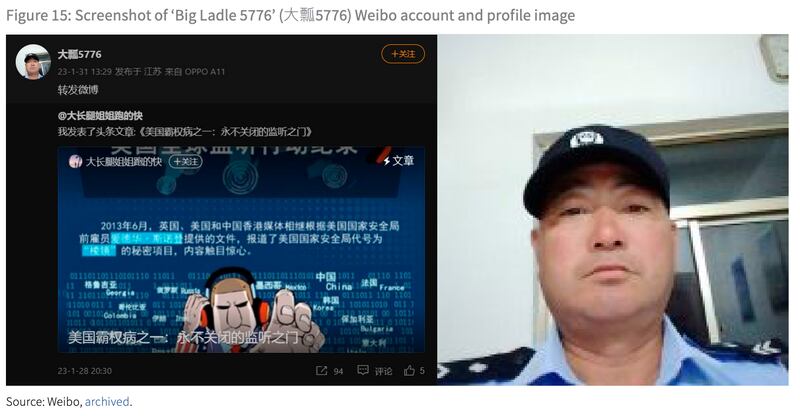

其一是仅有一篇贴文,且正巧与美国网路霸权相关的帐号“大鹏5776”,其大头照是一名中国员警的自拍,且贴文发布位置显示为江苏。另一则是名为“用户7763546981”的帐号,其大头照是一公安局,华邮通过定位得出该照片为江苏省盐城市建湖县港北派出所。这两个帐号在本文发表前都以自行向微博申请注销。

但ASPI也表示,尽管这些帐号存有潜在的关联,但仍然没有足够的公开证据可以证实盐城市公安局直接经营Spamouflage帐号。有鉴于推特和脸书母公司Meta早已将Spamouflage归咎于中国政府,ASPI根据上述证据推断,中国公安机构可能是中国宣传系统开展Spamouflage行动的关键行为者之一。

中共有插手Spamouflage吗?

长期以来,各大智库或是民主国家机构一直缺乏直接证据证明Spamouflage这类型的资讯战,是直接由中国解放军或是中国国家安全部直接伸手操作。

ASPI指出,由于各大社群平台开始揭露帐号来源,Spamouflage行动需要通过VPN掩饰,且要进行跨中西平台的资讯操作,中国需要批准这些帐号绕过防火墙,以上显示中共极有可能投入人力与成本经营Spamouflage行动。

ASPI发现蜜獾行动中多数帐号的操作手法并不成熟,显示这些帐号可能是由商业公司或是网路评论员操作的。报告引述兰德公司(RAND Corporation)分析师的说法,指出Spamouflage 关联帐号并非由中国军方运营,而可能是由中共宣传部门、统战部门或两者共同营运的。

ASPI认为,中共通过这一波外宣,企图展示中国网路安全公司有能力揭发美国的秘密行动,并营造中共才是一个负责任大国的形象。

下一篇我们将讨论奇安信公司与盐城市公安局在这一波宣传中各自扮演的角色,以及中国网路安全公司如何配合外宣,并进一步满足自身利益。

注:APT攻击全名为进阶持续性威胁(dvanced Persistent Threat),意指针对特定组织的复杂且多面向网路攻击,这类型攻击时间可以是数天、数周甚至是更长。

本系列由亚洲事实查核实验室编译并对翻译负全部责任。此报告的英文原版可在澳洲战略政策研究所的网站上找到,连结如下:

https://www.aspi.org.au/report/gaming-public-opinion ”

“亚洲事实查核实验室对本研究的翻译负全部责任。该报告的英文原版可以在澳大利亚战略政策研究所的网站上找到: https://www.aspi.org.au/report/gaming-public-opinion “